漏洞情报采集与分类体系 - 黑料

漏洞情报是网络安全防御体系中最为关键的基础数据层。黑料网威胁情报中心运营着全球覆盖范围最广的漏洞情报采集网络,通过多源异构数据融合技术,实时同步来自NVD(National Vulnerability Database)、CNVD(国家信息安全漏洞共享平台)、CNNVD(国家信息安全漏洞库)、Exploit-DB以及数十个安全研究社区的漏洞披露信息。截至2026年3月,平台已累计收录247,832条经过验证和标准化处理的漏洞记录,日均新增漏洞条目超过120条。

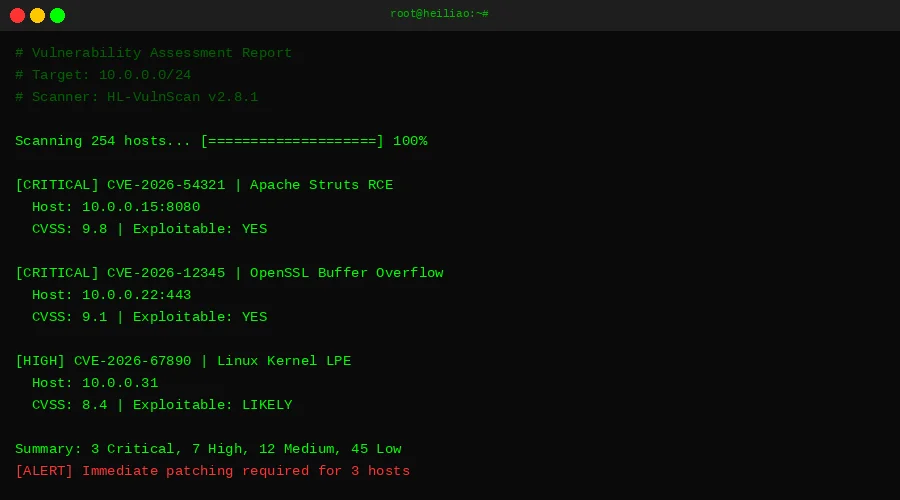

平台采用多维度漏洞分类体系,每条漏洞记录均包含CVE编号、CVSS v3.1基础评分、攻击向量(Attack Vector)、攻击复杂度(Attack Complexity)、权限要求(Privileges Required)、用户交互(User Interaction)、影响范围(Scope)以及机密性/完整性/可用性影响评估。这套分类体系使安全运营团队能够快速定位与自身资产相关的高危漏洞,并根据风险优先级制定修复策略。更多关于平台整体能力的介绍,请参阅黑料网威胁情报中心概览。

2026年Q1高危漏洞态势分析

2026年第一季度,全球新增漏洞披露数量达到9,847条,其中CVSS评分9.0以上的严重漏洞占比4.2%,较上一季度增长了0.8个百分点。值得关注的是,远程代码执行(RCE)类漏洞在高危漏洞中的占比持续攀升,达到了38.7%,这一趋势与攻击者对Web应用和网络设备的持续关注密切相关。

| CVE编号 | CVSS | 风险等级 | 影响组件 | 漏洞类型 | 披露日期 |

|---|---|---|---|---|---|

| CVE-2026-54321 | 9.8 | CRITICAL | Apache Struts 2.x | 远程代码执行(RCE) | 2026-03-18 |

| CVE-2026-12345 | 9.1 | CRITICAL | OpenSSL 3.x | 缓冲区溢出 | 2026-03-17 |

| CVE-2026-67890 | 8.4 | HIGH | Linux Kernel 6.x | 本地提权(LPE) | 2026-03-16 |

| CVE-2026-24680 | 9.3 | CRITICAL | Microsoft Exchange | SSRF/信息泄露 | 2026-03-15 |

| CVE-2026-13579 | 8.8 | HIGH | Cisco IOS XE | 命令注入 | 2026-03-14 |

| CVE-2026-97531 | 8.6 | HIGH | VMware vCenter | 认证绕过 | 2026-03-12 |

| CVE-2026-86420 | 9.0 | CRITICAL | Fortinet FortiOS | 远程代码执行(RCE) | 2026-03-10 |

| CVE-2026-75319 | 8.2 | HIGH | WordPress Core | SQL注入 | 2026-03-08 |

重点漏洞深度分析

CVE-2026-54321 - Apache Struts OGNL表达式注入

Apache Struts框架在处理特定HTTP请求参数时存在OGNL(Object-Graph Navigation Language)表达式注入缺陷。攻击者可通过构造恶意的Content-Type头部或Action参数,在目标服务器上执行任意系统命令。该漏洞影响Apache Struts 2.0.0至2.5.32版本,CVSS基础评分达到9.8(Critical)。

根据平台蜜罐网络的监测数据,CVE-2026-54321的在野利用活动在漏洞公开后48小时内即被检测到。攻击者主要利用该漏洞部署加密货币挖矿程序和反向Shell后门。截至报告发布时,全球暴露在公网的受影响Struts实例超过12,000台,其中金融和政府行业占比最高。平台建议所有运行Apache Struts的组织立即升级至2.5.33或更高版本,并通过威胁情报订阅服务获取该漏洞的IOC(失陷指标)列表。

CVE-2026-12345 - OpenSSL TLS握手缓冲区溢出

OpenSSL在处理TLS 1.3握手消息中的X.509证书链时存在堆缓冲区溢出漏洞。当服务端配置了客户端证书认证(mTLS)时,恶意客户端可发送经过特殊构造的证书链触发溢出,进而实现远程代码执行。该漏洞影响OpenSSL 3.0.0至3.0.12版本,CVSS评分9.1。

该漏洞的技术复杂度较高,需要攻击者对TLS协议栈和堆内存布局有深入理解。平台安全实验室已完成漏洞的完整复现和利用链构建,确认在默认配置的Ubuntu 22.04和CentOS Stream 9环境中均可稳定触发。建议受影响组织优先升级至OpenSSL 3.0.13,同时检查是否启用了mTLS配置。

- 约会黄色仓库

- 扫码下载与吃瓜大赛

- 网红动态互动指南

- 吃瓜大赛聊天指南

- 一手吃瓜群众

漏洞利用趋势与攻击面分析

2026年Q1的漏洞利用趋势呈现出三个显著特征。其一,供应链漏洞的利用频率持续上升,攻击者越来越倾向于通过污染开源组件和第三方依赖库来实现大规模入侵,这类攻击的影响范围往往远超单一产品漏洞。其二,网络设备和安全设备自身的漏洞成为攻击者的重点目标,Fortinet、Cisco、Palo Alto Networks等厂商的产品在本季度均披露了高危漏洞,这些设备通常部署在网络边界,一旦被攻破将直接暴露内网资产。其三,云原生环境中的配置缺陷和API安全问题日益突出,Kubernetes集群的RBAC配置错误和容器逃逸漏洞成为云安全领域的主要威胁。

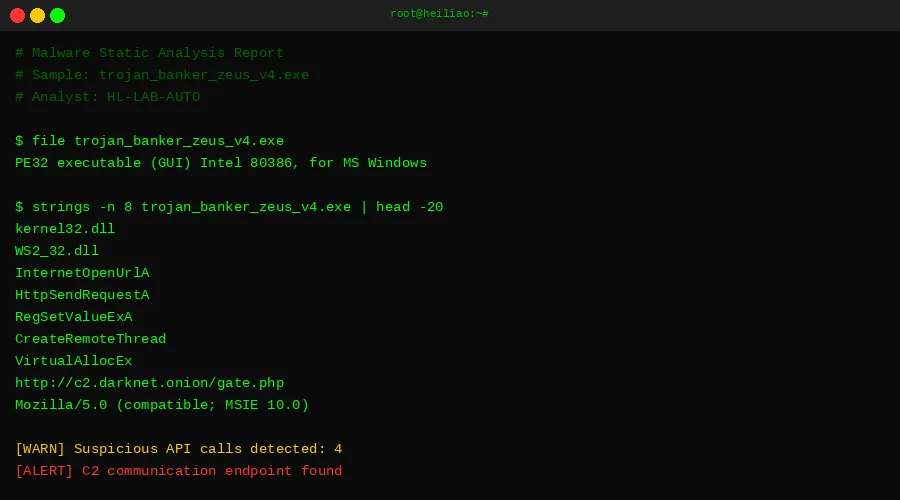

平台的漏洞利用监测系统通过全球分布的蜜罐节点和暗网情报源,持续追踪漏洞PoC代码的传播和武器化进程。数据显示,一个高危漏洞从CVE编号分配到出现在野利用的平均时间窗口已缩短至7.2天,较2025年同期减少了2.1天。这意味着安全运营团队的漏洞响应时间正在被进一步压缩。

漏洞情报订阅与API服务

黑料网漏洞情报平台提供多层次的订阅服务,满足不同规模组织的安全运营需求。基础订阅包含每日漏洞预警邮件推送、CVE详情查询API和CVSS评分计算器。高级订阅在此基础上增加了漏洞利用情报(Exploit Intelligence)、受影响资产匹配和自动化补丁优先级排序功能。企业订阅则提供定制化的漏洞情报Feed、与SIEM/SOAR平台的原生集成以及专属安全顾问支持。

平台的RESTful API接口支持按CVE编号、CVSS评分范围、影响厂商、漏洞类型等多维度查询漏洞数据,响应格式支持JSON和STIX 2.1标准。API日均处理查询请求超过50万次,平均响应时间低于200毫秒。如需提交可疑样本进行漏洞关联分析,请访问威胁样本提交平台。

补丁管理与修复建议

有效的补丁管理策略是降低漏洞风险的核心手段。平台基于多年的漏洞情报运营经验,为安全运营团队提供以下实践建议:建立基于资产清单的漏洞优先级评估机制,将CVSS基础评分与资产业务价值、网络暴露面和漏洞利用可用性相结合,生成动态的修复优先级列表;部署虚拟补丁(Virtual Patching)作为正式补丁发布前的临时缓解措施,特别是针对无法立即停机更新的关键业务系统;建立漏洞修复SLA(服务等级协议),明确不同风险等级漏洞的修复时间要求——严重漏洞24小时内、高危漏洞72小时内、中危漏洞7天内完成修复或缓解。