网络攻击溯源与APT追踪 - 黑料 | 恶意活动深度分析

在当今高度数字化的世界中,网络攻击的复杂性和频率与日俱增。攻击者,特别是高级持续性威胁(APT)组织,利用先进的技术和策略来渗透目标网络、窃取敏感数据并造成破坏。在这种背景下,网络攻击溯源不再仅仅是被动防御后的亡羊补牢,而是主动威胁狩猎和情报驱动防御体系的核心环节。它旨在揭示攻击的源头、路径、工具和攻击者身份,为预测未来攻击、加固防御、甚至采取反制措施提供关键决策依据。黑料网威胁情报中心通过整合尖端技术和资深分析师的经验,构建了强大的攻击溯源与APT追踪能力。

攻击溯源的核心技术栈

有效的攻击溯源是一个多维度、跨学科的系统工程,依赖于一个整合了多种技术的分析平台。我们的溯源技术栈建立在海量数据采集和深度分析的基础之上,主要包括以下几个层面:

1. 全流量分析与威胁检测

网络流量是攻击者活动的直接载体。通过在网络关键节点部署传感器,我们能够捕获并分析南北向(互联网与内网之间)和东西向(内网主机之间)的全部流量。利用深度包检测(DPI)技术,平台能够解析数百种应用层协议,识别隐藏在正常通信中的恶意载荷、C2(命令与控制)通信以及横向移动迹象。基于机器学习的异常检测模型能够发现偏离基线的行为,例如异常的端口扫描、数据外泄模式或非工作时间的远程访问,这些都是攻击的早期预警信号。更多关于威胁情报的应用,可以参考我们的威胁情报专栏。

2. 恶意软件逆向工程

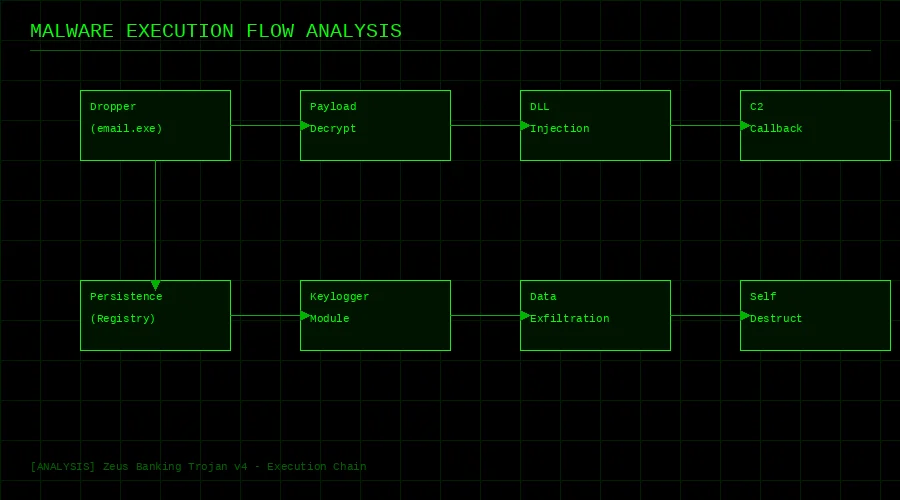

恶意软件是APT攻击中最核心的武器。当在终端或网络中捕获到可疑样本后,我们的逆向工程团队会对其进行深度解剖。这包括静态分析(反汇编、代码结构分析、字符串提取)和动态分析(在沙箱环境中运行样本,监控其文件操作、注册表修改、网络连接和进程行为)。通过逆向分析,我们可以提取出关键的威胁指标(Indicators of Compromise, IoCs),如C2服务器地址、加密密钥、独特的User-Agent等。这些IoCs不仅用于本次事件的溯源,还会被输入到我们的威胁情报库中,用于在更广泛的范围内进行威胁狩猎。

3. 攻击基础设施关联分析

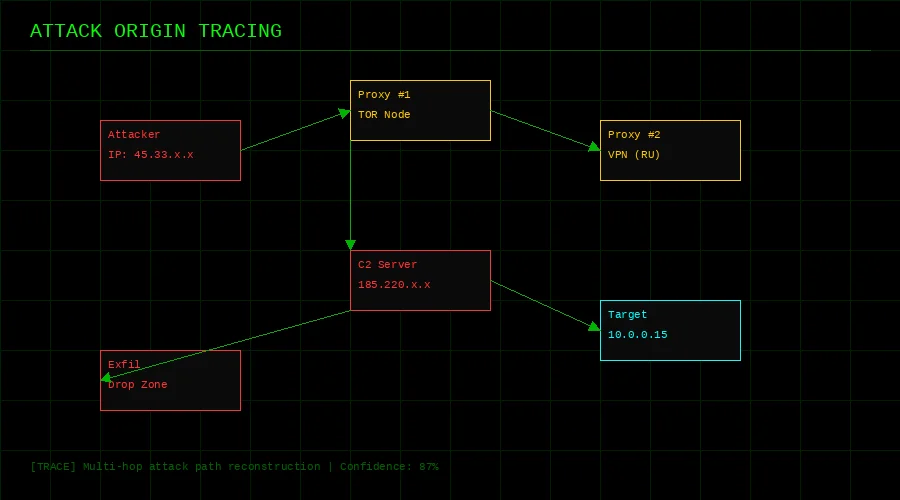

攻击者需要使用域名、IP地址、服务器和证书等网络基础设施来发起攻击。这些基础设施的注册信息、托管服务商、IP地址历史记录以及SSL/TLS证书的关联性,为我们揭示攻击者身份提供了宝贵的线索。我们的“暗网猎手”威胁分析引擎持续监控全球网络空间,通过被动DNS数据、WHOIS历史记录、IP地理位置和ASN信息,构建了一个庞大的攻击基础设施知识图谱。当发现一个新的恶意域名时,平台能够迅速关联出使用相同注册邮箱、相同IP地址段或相同SSL证书指纹的其他恶意资产,从而将看似孤立的攻击事件串联起来,勾勒出整个攻击活动的版图。

4. 攻击者行为模式匹配(TTPs)

相比于不断变化的IoCs(如IP地址和域名),攻击者的战术、技术和程序(Tactics, Techniques, and Procedures, TTPs)更具稳定性。我们采用业界公认的MITRE ATT&CK框架来描述和分类攻击者的行为。无论是利用特定漏洞(如Log4j)进行初始访问,还是使用PsExec进行横向移动,或是通过DNS隧道进行数据回传,这些行为模式都像攻击者的“指纹”。通过分析海量安全事件日志,我们的平台能够识别出特定APT组织的惯用TTPs组合,建立行为模型。当新的攻击发生时,通过与已知模型进行比对,可以高精度地将攻击归因于某个已知的APT组织或团伙。

APT组织画像与攻击链还原

溯源的最终目标之一是为APT组织建立清晰的“画像”。这不仅仅是技术指标的罗列,更是对其战略意图、行业偏好、技术能力、活跃时间和组织结构的综合研判。例如,通过分析某APT组织攻击的受害者行业分布(如航空、国防、能源),结合其窃取的数据类型,可以推断其背后可能存在的国家背景和战略任务。黑料网作为专业的网络安全信息平台,致力于揭露这些深层次的威胁动机。

攻击链(Kill Chain)还原是溯源分析的核心产出。它以时间为轴,详细描述了攻击从最初的侦察踩点到最终的数据窃取或破坏的全过程。一个典型的攻击链还原报告会包括:

- 初始访问:攻击者是如何进入网络的?是通过鱼叉式钓鱼邮件、供应链攻击,还是利用了未修复的Web漏洞?

- 执行与持久化:攻击者植入了什么恶意软件?他们是如何实现开机自启,确保对系统的长期控制的?

- 权限提升:攻击者如何从普通用户权限提升到管理员权限?利用了哪些系统漏洞或配置错误?

- 横向移动:在控制一台主机后,攻击者如何扫描内网、窃取凭证,并移动到其他关键服务器(如域控制器、数据库服务器)?

- 命令与控制:攻击者使用什么渠道与被控主机通信?是常见的HTTP/HTTPS,还是隐蔽的DNS或ICMP隧道?

- 目标达成:攻击者的最终目的是什么?是打包窃取指定的设计图纸,还是加密整个网络进行勒索?

实践案例:追踪“魅影之狐”(APT-C-42)

以我们近期追踪的“魅影之狐”APT组织为例,该组织以攻击我国高科技和军工企业著称。在一次应急响应中,我们发现某客户网络存在异常外联流量。通过流量分析,我们定位到一台被控主机,并在其内存中捕获了恶意软件的无文件实例。逆向分析显示,该恶意软件利用了一种新颖的白利用技术,通过注入合法的系统进程来隐藏自身。其C2通信采用了高度定制化的加密算法,并伪装成正常的云服务API调用。

通过对C2域名的基础设施进行关联分析,我们发现其注册信息使用了虚假的身份,但其使用的某个冷门域名注册商和特定的DNS服务器配置,与我们之前归档的另一起事件中的某个域名高度相似。以此为突破口,我们关联出了该组织控制的数十个域名和IP地址,并发现其攻击武器库中包含了多个0-day漏洞的利用代码。结合其攻击目标的行业属性和TTPs(偏好使用鱼叉邮件搭载带有宏的Office文档),我们最终将此次攻击归因于“魅影之狐”,并成功还原了其完整的攻击链,帮助客户清除了所有潜伏的后门,并加固了相关防御措施。深入了解暗网活动,请访问我们的暗网专题页面。

网络攻击溯源是一场永无止境的智力对抗。它要求分析人员不仅具备深厚的技术功底,还需要有猎犬般的嗅觉和侦探般的逻辑推理能力。在黑料网,我们致力于将技术、情报和人结合起来,穿透层层迷雾,直指攻击的幕后黑手,为维护清朗的网络空间贡献我们的力量。